Что такое сертификат Qaznet и безопасен ли он - разбирается сайт factcheck.kz

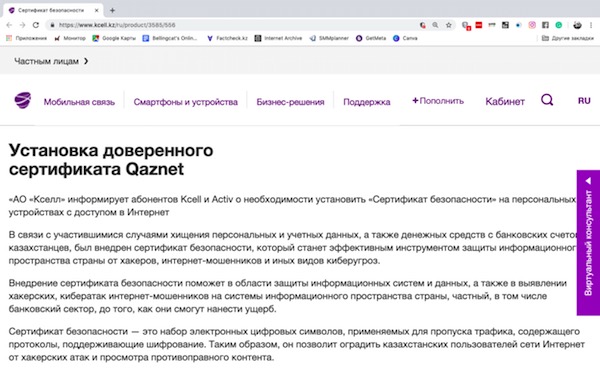

17-18 июля абонентам мобильных операторов Казахстана было разослано сообщение, что всем «необходимо» установить национальный сертификат безопасности с сайта http://qca.kz.

В противном случае операторы предупреждают о возможных проблемах с выходом в интернет. Установить тот же самый сертификат операторы связи призывали еще в марте этого года, однако тогда они ограничились сообщениями на сайтах.

Суть этого казахстанского нововведения уже анализировала российская "Новая газета".

Factcheck.kz разбирается, что это за сертификат, сможет ли он повысить безопасность и стоит ли его вообще устанавливать.

Сразу сообщим об итогах проверки

1. Устанавливать сертификат необязательно. Закон РК не содержит подобного требования к гражданам. Он касается только операторов связи.

2. Устанавливать данный сертификат — небезопасно. Ваши данные, в том числе персональные, станут доступны третьим лицам, а могут стать доступными и четвёртым, и пятым.

3. Данный сертификат — прямая попытка контролировать весь трафик в стране, включая незашифрованные сообщения в почте и мессенджерах. Совершенно непонятно, кто будет отвечать за хищение ваших данных в случае взлома данного сертификата и какова сфера ответственности его разработчика и заказчика.

4. Сам сайт, с которого устанавливается сертификат, зарегистрирован на частное лицо, судя по открытым данным — работающее на КНБ.

5. Информация о сертификате непрозрачна, а его исполнение эксперты называют устаревшим. В случае, если сертификат будет внедрён по всей стране, почти единственным безопасным решением будет использование платных VPN-сервисов новейшего поколения. А теперь — полные данные.

Необходимо ли ставить сертификат

Ответ — нет. Закон РК «О связи» не обязывает граждан устанавливать данный сертификат. Закон касается только операторов связи. Об отсутствии необходимости/обязанности заявил 19 июля и вице-министр цифрового развития РК Аблайхан Оспанов. Поэтому все сообщения сотовых операторов о «необходимости установки сертификата» построены лингвистически манипуляционно и вводят пользователей в заблуждение. Такой «необходимости» для пользователя — нет.

Что представляет собой сертификат и как он влияет на ваш трафик

Вице министр Оспанов утверждает, что сертификат безопасен. Но так ли это? Ваш трафик на данный момент достаточно надёжно защищён HTTPS-протоколом, используемым на большинстве сайтов, и сертификатами, выпущенными доверенными разработчиками, проходящими строгий контроль и оценку технологических гигантов. После установки так называемого «национального сертификата» (не прошедшего никаких проверок, кроме внутренней) уже зашифрованный трафик будет расшифровываться, а затем шифроваться заново. В это время доступ к нему получат создатели сертификата.

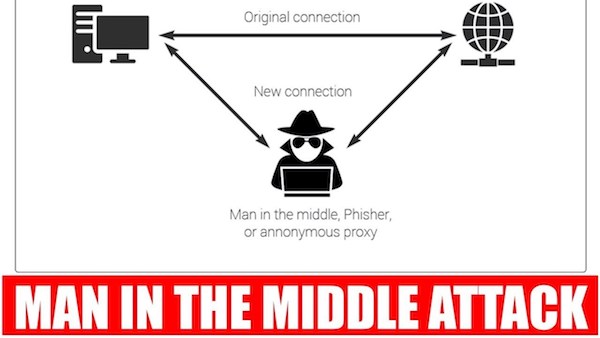

Возникает ситуация «человека посередине» (man in the middle) — вместо прямой связи между вашим браузером и конечным сайтом возникает связь через третью сторону. И все её последствия. К чему получат доступ создатели сертификата.

К чему получат доступ создатели сертификата

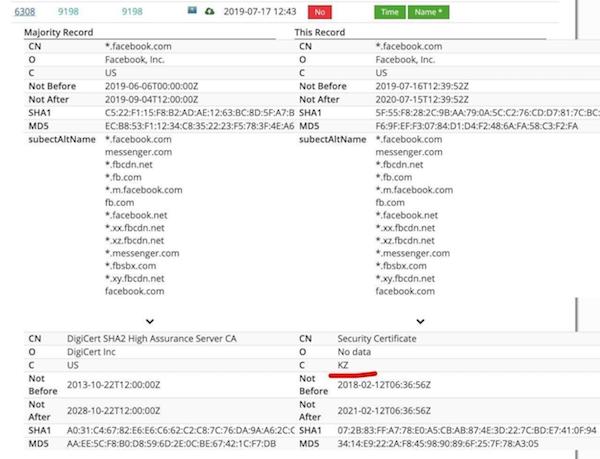

Разработчик сертификата (или заказчик разработки) сможет читать все ваши данные — от постов в социальных сетях, истории посещений и покупок до личной переписки в слабозащищённых чатах и — с большой вероятностью — паролей. Де факто, устанавливая сертификат Qaznet, вы открываете свои данные третьей стороне. Кроме того, третья сторона может не только читать ваш трафик, но и менять его. Выдав права сертификату, вы позволяете ему менять сертификаты для любых сайтов в вашем браузере. Никаких гарантий и даже понятного пользовательского соглашения попросту нет, вы выдаёте сертификату полный доступ.

Специалисты из Mozilla уже протестировали сертификат и доказали подмену шифрования.

То есть — в случае утечки данных, недоброжелатель может изменить отправляемый вами контент (это, кстати, доступно и самому разработчику сертификата). Вообще, обладатель полного доступа к сертификату может подменить любой контент, который вы получаете извне и который отправляете в Сеть.

Например, вы отправляете в соцсеть безобидную картинку, а в итоге — публикуете экстремистский контент. Или же вам могут подменить любой контент на внешнем сайте, показывая вместо реальных новостей вымышленные или цензурированные. Разработчики браузеров уже расссматривают вариант внедрения нескрываемого баннера с предпреждением об опасности, который будет появляться при использовании этого сертификата.

В теории Google, Mozilla и другие могут просто напросто совсем заблокировать в браузерах данный сертификат. Стоит задуматься — насколько вы доверяете разработчику и уверены ли в его благонадёжности (о самом разработчике читайте ниже).

В связи с вышеизложенным, мы категорически не рекомендуем устанавливать данный сертификат.

Кто разрабатывал сертификат

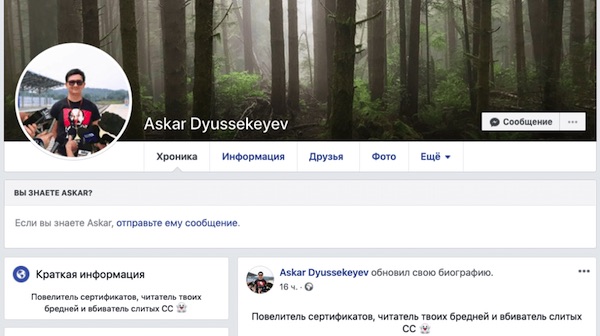

Сайт http://qca.kz/ — зарегистрирован на Аскара Дюсекеева 20 июня 2019 г. в Астане. В качестве адреса указан Дом министерств. К слову, сам сайт определяется современными браузерами как небезопасный.

Поисковики выдают профайлы Аскара Дюсекеева в социальных сетях. В LinkedIn некий Аскар Дюсекеев обозначен как директор департамента IT без дополнительных деталей, а в био отмечены следующие профессиональные интересы — киберпреступления, кибератаки, криптография, цифровая криминалистика и анализ хакерских программ. Дюсекеев помимо прочего указывает участие в проекте Ransomware Analyzer — инструменте, анализирующем поведение программ-вымогателей.

На сайте московского форума по практической безопасности Positive Hack Days указаны участники 2017 года и их работы, прошедшие отбор на международный конкурс. Среди них Аскар Дюсекеев и проект Ransomware Analyzer. Дюсекеев отмечен как работник Государственной технической службы Министерства информации и коммуникаций Республики Казахстан.

Какой непосредственно департамент в Министерстве информации возглавляет Дюсекеев? Через поисковой запрос «site:*.gov.kz дюсекеев» можно найти упоминание некого Дюсекеева А.М. на сайте холдинга «Зерде», а именно в составе членов технического комитета № 34 по стандартизации «Информационные технологии» (сокращенно ТК-34). Здесь он указан как работник Комитета национальной безопасности РК.

Тот ли это Дюсекеев проверяем по отчеству. В базе налогоплательщиков Казахстана есть несколько Аскаров Дюсекеевых. Если судить по фото со страницы LinkedIn, а также аккаунта в Facebook, ему должно быть 25-35 лет.

Кроме того его отчество его должно начинаться на букву «М». В открытых базах этому соответствует только один человек — Дюсекеев Аскар Муканович, родившийся в 1989 году. Остальным Аскарам Дюсеекевым более 50 лет.

Чем занимается технический комитет №34

Он создан в 2001 году приказом Комитета по стандартизации, метрологии и сертификации Министерства экономики и торговли Республики Казахстан на базе АО «Национальный инфокоммуникационный Холдинг «Зерде». Основной целью создания ТК-34, как отмечено в его положении, является участие в формировании системы технического регулирования в сфере информационных технологий.

Относительно источников финансирования в положении комитета сказано следующее:

6.1 Финансирование работ ТК-34 осуществляется заинтересованными организациями на договорной основе.

6.2 Работы, выполняемые в составе государственных программ, финансируются из бюджета республики.

6.3 Финансирование деятельности ТК-34 осуществляется за счет: — целевых бюджетных и внебюджетных средств, выделяемых на разработку нормативных и методических документов; — других источников, не запрещенных законодательством Республики Казахстан.

Среди дочерних компаний холдинга «Зерде» числятся АО «Казтелерадио» и международный технопарк IT стартапов Astana Hub, а также разработчики портала электронного правительства egov.kz и концепции кибербезопасности «Киберщит Казахстана» — АО «Национальные информационные технологии».

Что делать

Во-первых, не устанавливать данный сертификат и не давать ему требуемые разрешения.

Во-вторых, помнить, что установка сертификата — дело добровольное и никто не может вас к этому принудить. Это было бы попросту противозаконно.

В-третьих, в случае, если сертификат будет внедрён по всей стране, единственным безопасным решением будет использование платных VPN-сервисов новейшего поколения. Большинство бесплатных VPN окажутся уязвимыми.

Контекст

Казахский колпак 2.0

Первая попытка внедрить аналогичный сертификат была в 2015 году. Тогда он был отклонён Mozilla, причём по тем же концептуальным причинам, что описаны выше, главная — «человек посередине». Mozilla позиционирует себя как компания в первую очередь заботящаяся о конфиденциальности пользователей и такое нарушение конфиденциальности для неё неприемлемо.

Официальные источники утверждают, что это делается во благо пользователей, им вторят зависимые от государства операторы связи, однако, как мы видим — сертификат несёт больше угроз, чем пользы. К этому стоит добавить, что даже доверенные сертификаты ЦРУ уже подвергались взлому, так что последствия взлома национального сертификата могут быть весьма печальными.

Последние новости

Сам сертификат "разрабатывается" одной командой консоли. Кто угодно может "разработать" хоть 100500 таких сертификатов за день. А вот программный комплекс, реализующий MITM-атаку и производящий модификацию траффика - это да, это нужно разрабатывать. Или просто купить, что наверняка и сделано в данном случае.

Сам сертификат "разрабатывается" одной командой консоли. Кто угодно может "разработать" хоть 100500 таких сертификатов за день. А вот программный комплекс, реализующий MITM-атаку и производящий модификацию траффика - это да, это нужно разрабатывать. Или просто купить, что наверняка и сделано в данном случае.